Dmc protected что это

Обновлено: 08.07.2024

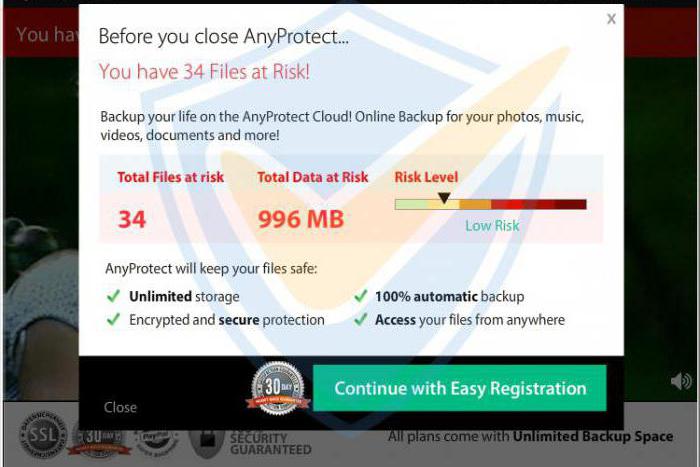

Вирусов в интернете (и не только), как известно, хватает, и количество их растет не по дням, а по часам. Одной из самых коварных угроз можно назвать приложение AnyProtect. Что это за программа и как удалить ее безболезненно для системы, к сожалению, знают далеко не все. А ведь если вовремя не принять соответствующих мер по обеспечению безопасности ОС, последствия могут быть самыми трагичными. Далее предлагается несколько универсальных решений, которые и помогут разрешить проблему того, как навсегда удалить AnyProtect. Использовать можно и средства системы, и сторонние утилиты. Но отдельно необходимо заострить внимание на некоторых особенностях этого вируса.

Как удалить AnyProtect вручную: предварительные действия

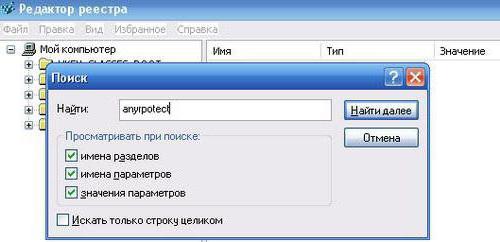

Итак, первым делом запускаем редактор реестра строкой regedit в консоли «Выполнить» и используем систему поиска, вызываемую сочетанием Ctrl + F. В поисковом поле нужно просто прописать название угрозы.

Записи и разделы, которые будут найдены, нужно удалять, перемещаясь по результатам через нажатие клавиши F3 или кнопку дальнейшего поиска. Когда все элементы угрозы будут удалены, перегружаем систему и приступаем к дальнейшим действиям.

Стандартное удаление

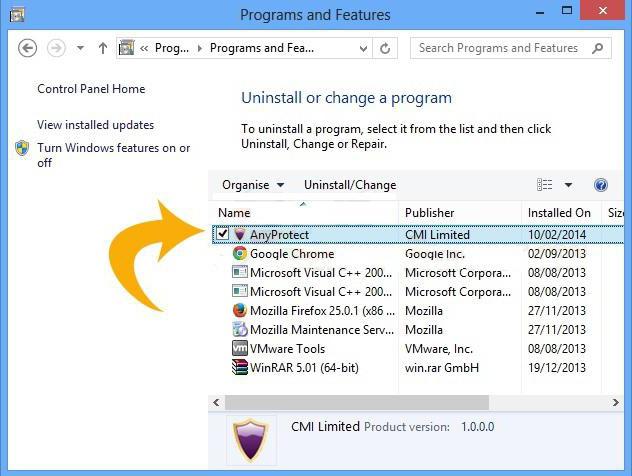

И вот только теперь можно обратиться к разделу программ и компонентов в «Панели управления», найти само приложение, обычно отмеченное ярким логотипом красного цвета, и использовать стандартную деинсталляцию.

Поле этого, как и в случае с реестром, желательно задать поиск по названию вируса в «Проводнике» или в другом используемом файловом менеджере. Если что-то найдется, само собой разумеется, все это тоже нужно удалить, желательно минуя «Корзину», используя для этого сочетание Shift + Del.

Что делать с браузерами?

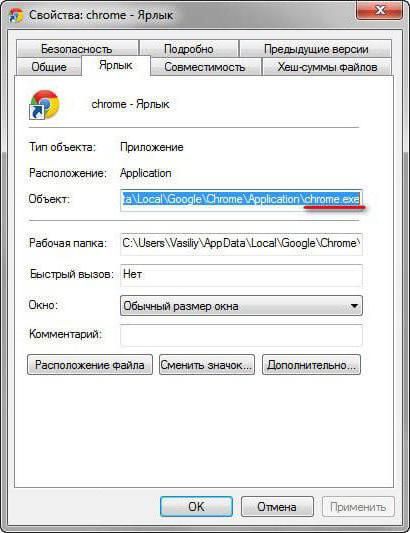

Из браузеров угроза удаляется автоматически, но для того чтобы она не активировалась снова, необходимо проверить полные пути к исполняемым файлам.

Для этого нужно через ПКМ на ярлыке вызвать окно свойств и посмотреть на строку расположения файла. Для большинства обозревателей она должна заканчиваться расширением EXE после названия, например, Chrome.exe. В случае с Opera это Launcher.exe. Если же после расширения в строке дописано что-то еще, все это удаляется. После этого изменения сохраняются нажатием кнопок «Применить» и «ОК». Перезагрузка по завершении всего комплекса действий обязательна.

Защита цифрового контента: как применить DMCA и не пойти по пути судебных разбирательств?

Разработчикам ПО, представителям музыкальной, игровой, издательской и кино-индустрии, а также всем правообладателям, разместившим свои объекты авторского права и смежных прав в сети Интернет, неоднократно приходилось сталкиваться с необходимостью защиты своего цифрового контента от незаконной ретрансляции, публикации, продажи и.т.д.

Необходимость такой защиты обусловлена, прежде всего, падением монетизации Ваших легальных ресурсов, снижением уникальности, а значит и стоимости объектов авторского права и смежных прав.

Так вот, легальное и эффективное решение этих проблем уже существует и предусмотрено Законом США «Об авторском праве в цифровом тысячелетии» (Digital Millenium Copyright Act или DMCA).

DMCA предлагает такой механизм защиты авторского права и смежных прав в сети Интернет, по которому правообладатель может подать требование об удалении контента или ограничении доступа к нему («takedown notice»), если существует подозрение в нарушении законных прав.

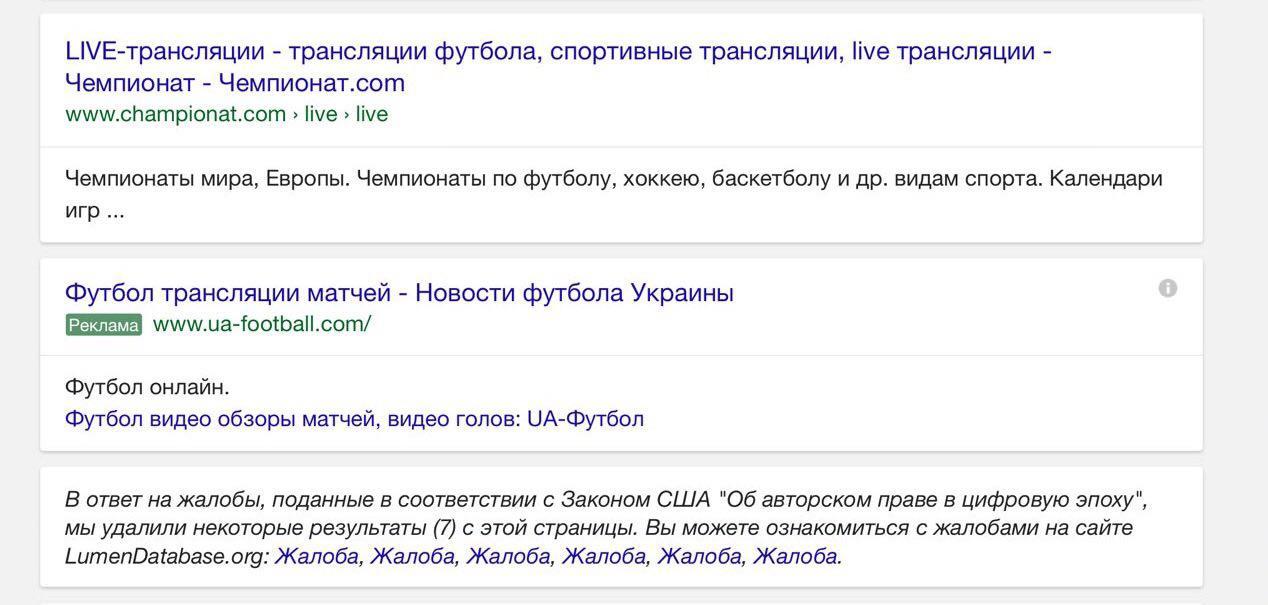

После получения такого уведомления сервис-провайдер удаляет контент с предварительным сохранением его резервной копии или ограничивает доступ к нему, то есть удаляет URL страниц из результатов поиска, извещая пользователей Интернета о том, что доступ был ограничен в связи с нарушением авторских прав в соответствии с DMCA.

Наглядно это выглядит так:

Одновременно сервис-провайдер уведомляет лицо, к чьим материалам был ограничен доступ, о поступлении такого takedown notice.

Какие же преимущества такого способа защиты контента?

Во-первых, это самая быстрая и действенная реакция на онлайн- нарушения. Оформление и подача takedown notice юристами LAWBOOT осуществляется достаточно быстро, а на ответные действия сервис-провайдеров уходит до 2 недель (исходя из практики, так как на законодательном уровне никаких сроков для сервис-провайдеров не предусмотрено).

Во-вторых, использовать DMCA для защиты своих прав и удаления контента может любой правообладатель независимо от доменной зоны сайта, страны регистрации исключительных прав (если применимо) или гражданства/резидентности заявителя.

Какой результат получаете Вы?

Удаление контента из пиратских сайтов (и прочих ресурсов) или с «белых» ресурсов которые не контролируют или не полностью контролируют контент который размещают пользователи на сайте. Удаление URL адресов из результатов поиска тех поисковых систем, куда были поданы уведомления. Что же делать, если Вы получили takedown notice?

Прежде всего, лицо, к чьим материалам был ограничен доступ, имеет право подать встречное уведомление, которое также оформляется согласно DMCA и подается агенту DMCA. Если встречное уведомление подано, то сервис-провайдер обязан восстановить удаленные материалы или доступ к веб-странице через 10-14 рабочих дней после получения уведомления.

Такой вариант вынуждает собственников интернет-ресурсов находить другие способы защиты от блокировки или удаления своего контента.

В практике LAWBOOT Lawyers & Consultants встречались случаи, когда собственники сайта, получив DMCA уведомление об удалении контента, создавали для IP-адреса заявителя альтернативный интерфейс сайта и по собственной инициативе удаляли контент в данном альтернативном варианте. То-есть для IP адресов тех, кто жалуется — спорный контент не показывался, а для остальных же пользователей Интернета веб-страница оставалась прежней.

Следует отметить, что такой вариант, как и собственно добросовестное полное удаление контента по собственной инициативе, не освобождает от ответственности за факт нарушения авторских прав в случае возникновения судебного процесса. Поэтому, во избежание любых рисков, рекомендуем с каждой конкретной ситуацией обращаться за консультацией к юристам.

Естественно мы будем рады, если Вашими юристами будет наша профильная команда IT юристов LAWBOOT Lawyers & Consultants.

Любые юридические вопросы связанные с ITбизнесом можно написать нам на почту в любое удобное Вам время!

Стоит ли использовать дополнительные утилиты?

Вот кратко и все об угрозе AnyProtect. Что это за программа и как удалить ее? Хочется надеяться, что это уже понятно. Можно, конечно, попробовать произвести сканирование при помощи AdwCleaner. Но зачастую результат может быть нулевым. Собственно, и от антивирусных сканеров толку тоже не будет. Кстати сказать, исполняемый файл вируса даже в «Диспетчере задач» имеет статус системного процесса.

В интернете можно встретить рекомендации по использованию приложений вроде SpyHunter или Security Stronghold. А вот их устанавливать не рекомендуется ни в коем случае. Мало того, что найденные угрозы без активации (покупки) основного приложения нейтрализовать невозможно, так ведь и сами утилиты удалить с компьютера оказывается достаточно проблематичным делом.

Вот и получается, что пользователь не только от вируса не избавится, так еще и получит головную боль с удалением дополнительных приложений, которые, кстати, способны в достаточно сильной мере изменять конфигурацию системы безопасности Windows и настраивать ее под себя. В результате программы могут перестать работать или устанавливаться, а иногда блокируется даже доступ к системным настройкам ОС. Поэтому лучше не рисковать.

Использование деинсталляторов

В некоторых случаях более целесообразным считается применение деинсталляторов, например, iObit Uninstaller. Для них запретов не существует. Они могут удалять даже встроенные в Windows апплеты.

В списке программ, который практически полностью повторяет стандартную таблицу «Панели управления» Windows, нужно найти соответствующее приложение, запустить процедуру деинсталляции. По ее завершении необходимо активировать мощное сканирование, в процессе которого и будут найдены остаточные элементы программы в виде файлов, папок и ключей реестра. Опять же, все это следует немедленно удалить, отметив галочкой специальную строку уничтожения файлов.

Автоматические жалобы

Обычно правообладатели нанимают специальные компании, которые занимаются удалением их контента в интернете. Типичный случай — это свежие кинопремьеры: пока фильм показывают в кинотеатре, по всему интернету шерстят роботы в поисках «экранок» и утекших копий фильма. В этот период правообладатели особенно агрессивны.

IP Echelon — самая известная компания, занимающаяся отслеживанием и удалением пиратского контента. Ее услугами пользуются голливудские студии вроде Уорнер Бразерс, Парамаунт и другие.

IP Echelon имеет множество инструментов для автоматического поиска пиратского контента, в том числе и среди раздающих торренты. Они сами скачивают пиратскую раздачу и собирают идентификаторы всех «сидов» через торрент-трекер, после чего начинают методично рассылать им жалобы с требованием удалить незаконную раздачу.

Бот правообладателя собирает IP-адреса всех пользователей, скачивающих торрент

Вот как выглядит типичная автоматическая жалоба на раздачу фильма, отправленная на ящик abuse@ владельца диапазона IP-адресов, с которого скачали торрент. (Ваш домашний провайдер в России получает такие жалобы тысячами).

We are writing this message on behalf of Warner Bros. Entertainment Inc…

We have received information that an individual has utilized the below-referenced IP address at the noted date and time to offer downloads of copyrighted material.

— — Infringement Details — Title: Justice League

Timestamp: 2020-02-17T10:58:04Z

IP Address: xx.xx.xx.xx

Port: 61832

Type: BitTorrent

Torrent Hash: 8d12117f9ee5f259cbcc3afeb7238f46e228bfcf

Filename: Justice.League.2017.AMZN.WEB-DL.1080p.ExKinoRay.mkv

Filesize: 10573 MB

— —

Находим нарушителей DMCA на VPN-сервере

Автоматические жалобы от IP Echelon могут стать большой проблемой при аренде серверов в США.

Реальный случай из практики: VPN-сервер для доступа к корпоративным ресурсам. Сотрудники подключаются к нему с личных домашних компьютеров, при этом VPN-сервер используется так же для доступа в интернет, то есть маршрутизирует весь трафик.

Корпоративные правила строго запрещают качать пиратский контент через рабочий VPN. Но стабильно раз в месяц кто-то забывает выключить торрент-клиент перед подключением к VPN, и в результате хостеру приходит DMCA-абуза, которую он требует немедленно удовлетворить.

При этом на самом сервере никакого пиратского контента нет, он находится на личном домашнем компьютере сотрудника. В итоге приходилось рассылать уведомления с просьбой выключить торрент-клиент всем пользователям VPN.

Появилась задача точно выявлять пользователя, который раздает пиратский контент. Так как в жалобах IP Echelon содержится точное время и номер порта, с которого подключался торрент-клиент, мы можем логировать все подключения VPN-клиентов с привязкой ко времени, и по этим логам найти нарушителя.

Добавил правило iptables:

Где 10.0.0.0/24 — внутренний диапазон IP-адресов VPN-клиентов.

Такое правило будет сохранять в системный журнал все созданные NAT-трансляции, то есть внешние подключения наших VPN-клиентов с привязкой к внутреннему IP-адресу.

Вот как выглядит такие записи в логе ядра:

Легкие цели для атакующих

Учетные записи пользователей являются целью номер один для злоумышленников – от первых попыток проникновения до продолжающейся эскалации привилегий и сокрытия своих действий. Злоумышленники ищут простые цели в вашей сети, используя базовые команды PowerShell, которые зачастую трудно обнаружить. Удалите из AD как можно больше таких легких целей.

Злоумышленники ищут пользователей, с неограниченным сроком действия паролей (или которым не требуются пароли), технологические учетные записи, являющиеся администраторами, и учетные записи, использующие старое шифрование RC4.

Любая из этих учетных записей либо тривиальна для доступа, либо, как правило, не находится под мониторингом. Злоумышленники могут захватить эти учетные записи и беспрепятственно перемещаться внутри вашей инфраструктуры.

Как только злоумышленники проникнут через периметр безопасности, они, вероятно, получат доступ по крайней мере к одной учетной записи. Сможете ли вы помешать им получить доступ к конфиденциальным данным, прежде чем обнаружите и ликвидируете атаку?

Панель мониторинга Varonis AD укажет на уязвимые учетные записи пользователей, чтобы вы могли устранить проблемы заранее. Чем сложнее будет проникнуть внутрь вашей сети, тем выше ваши шансы обезвредить атакующего до того, как он нанесет серьезный урон.

4 ключевых индикатора риска для учетных записей пользователей

Ниже приведены примеры виджетов на панели мониторинга Varonis AD, которые указывают на самые уязвимые пользовательские учетные записи.

1. Количество активных пользователей с паролями, срок действия которых никогда не истекает

Для любого злоумышленника получить доступ к такой учетной записи – это всегда большая удача. Поскольку срок действия пароля никогда не истекает, злоумышленник получает постоянную точку опоры внутри сети, которую затем можно использовать для повышения привилегий или перемещений внутри инфраструктуры.

Злоумышленники располагают списками с миллионами комбинаций «пользователь-пароль», которые они используют в атаках с подстановкой учетных данных, и вероятность того,

что комбинация для пользователя с «вечным» паролем находится в одном из таких списков, намного больше нуля.

Учетные записи с неистекающими паролями удобны в управлении, но они не являются безопасными. Используйте этот виджет, чтобы найти все учетные записи, у которых есть такие пароли. Измените этот параметр и обновите пароль.

Как только значение этого виджета станет равным нулю, любые новые учетные записи, созданные с таким паролем, будут появляться на панели мониторинга.

2. Количество административных учетных записей с SPN

SPN (Service Principal Name) – это уникальный идентификатор экземпляра сервиса (службы). Этот виджет показывает, сколько сервисных учетных записей имеют полные права администратора. Значение на виджете должно быть равно нулю. SPN с правами администратора возникает, так как предоставление таких прав удобно поставщикам программного обеспечения и администраторам приложений, но это представляет угрозу безопасности.

Предоставление сервисной учетной записи прав администратора позволяет злоумышленнику получить полный доступ к учетной записи, которая не используется. Это означает, что злоумышленники с доступом к SPN-учетным записям могут свободно действовать внутри инфраструктуры и при этом избегать мониторинга своих действий.

Устранить эту проблему можно, изменив разрешения для сервисных учетных записей. Такие учетные записи должны подчиняться принципу наименьших привилегий и иметь только тот доступ, который реально необходим для их работы.

С помощью этого виджета вы сможете обнаружить все SPN, имеющие права администратора, устранить такие привилегии, а в дальнейшем проводить контроль SPN, руководствуясь тем же принципом доступа с наименьшими привилегиями.

Вновь появляющееся SPN будут отображаться на панели мониторинга, и вы сможете контролировать этот процесс.

3. Количество пользователей, которым не требуется предварительная проверка подлинности Kerberos

В идеале, Kerberos шифрует ticket (билет) проверки подлинности с помощью шифрования AES-256, который остается невзломанным по настоящее время.

Однако более старые версии Kerberos использовали шифрование RC4, которое теперь можно взломать за считанные минуты. Данный виджет показывает, какие пользовательские учетные записи до сих пор используют RC4. Microsoft по-прежнему поддерживает RC4 для обратной совместимости, но это не значит, что вы должны использовать его в своем AD.

После того, как вы обнаружили такие учетные записи, нужно снять флажок «не требуется предварительная авторизация Kerberos» в AD, чтобы учетные записи использовали более сложное шифрование.

Самостоятельное обнаружение этих учетных записей, без панели мониторинга Varonis AD, занимает много времени. В реальности быть своевременно осведомленным обо всех учетных записях, которые отредактированы так, чтобы использовать шифрование RC4, — еще более сложная задача.

Если значение на виджете изменяется, это может свидетельствовать о противоправных действиях.

4. Количество пользователей без пароля

Злоумышленники используют базовые команды PowerShell для считывания из AD флага «PASSWD_NOTREQD», в свойствах учетной записи. Использование этого флага означает, что отсутствуют требования к наличию или сложности пароля.

Насколько легко украсть учетную запись с простым или пустым паролем? А теперь представьте, что одна из этих учетных записей является администратором.

Что, если один из тысяч конфиденциальных файлов, открытых для всех, является грядущим финансовым отчетом?

Игнорирование обязательного требования ввода пароля является еще одним ярлыком для системного администрирования, который зачастую использовался в прошлом, но сегодня это недопустимо и небезопасно.

Устраните эту проблему, обновив пароли для таких учетных записей.

Мониторинг этого виджета в будущем поможет вам избежать появления учетных записей без пароля.

DMCA — соблюдать нельзя игнорировать

* заголовок обыгрывает фразу «Казнить нельзя помиловать»

Если вы размещаете на своих серверах какой-либо медиа-контент, вы наверняка сталкивались с DMCA-жалобами (в просторечии «абузами»). DMCA — это такой американский закон, на который ссылаются правообладатели, требующие удалить контент, заблокировать или отдать доменное имя, не использовать логотипы, торговые марки и т.д.

Если закон действует только в США, нужно ли выполнять эти требования находясь в России или можно игнорировать? Часто хостинг-провайдеры заставляют своих клиентов выполнять требования правообладателей, даже если в их юрисдикции не действует DMCA.

В статье мы разберем, что такое DMCA, в каких случаях его нужно соблюдать, а когда можно не обращать внимания. Расскажем, как VDSina поступает с таким жалобами. А также: как работают автоматические генераторы жалоб, и как следить за нарушителями на своем сервере, если приходится соблюдать DMCA.

Что такое DMCA

Digital Millenium Copyright Act — это закон, обеспечивающий соблюдение авторского права в цифровую эпоху. Его приняли в 1998 году в США, и действует он, соответственно, только в американской юрисдикции.

DMCA состоит из двух частей: первая, «защита от обхода», устанавливает ответственность за обход шифрования, а вторая, «отслеживание и уведомление», позволяет оперативно удалять нарушающий авторское право контент из сети, без необходимости тратить время и деньги на суды с нарушителем. Если на сайте обнаружена нелегальная копия фильма, альбома, игры или любого другого объекта авторского права, правообладатель отправляет уполномоченному представителю сервис-провайдера Takedown Notice, в котором излагает свои претензии и, в том числе, подтверждает искренность своих намерений или «good faith belief» в то, что контент был злостно «спирачен». Сервис-провайдер, получив такое уведомление, либо удаляет контент с сохранением резервной копии, либо скрывает его из результатов поиска.

Веб-кам модели добавляют на свои трансляции логотип DMCA Protected, чтобы легче удалять записи с пиратских сайтов

Но на этом часто история не заканчивается, потому что у хозяина удалённого контента есть право подать встречное уведомление, оспаривающее факт нарушения АП! Бедный сервис-провайдер в этот раз вынужден в течение 10 дней восстановить удалённые файлы, запастись попкорном и ждать, пойдут ли конфликтующие стороны в суд или успокоятся на достигнутом.

Исполнение DMCA обязательно для всех хостеров в США, и часто вызывает у них сильную головную боль, потому что в реальности запросы могут прилетать сотнями ежедневно, и все их надо удовлетворить, даже самые абсурдные. Однако сервис-провайдер освобожден от ответственности за само содержание пиратского файла или ссылки, его задача лишь обеспечить удаление контента по takedown notice и сообщить о факте запроса автору.

AnyProtect: что это за программа и как удалить ее?

В общих чертах сам вирус является угонщиком браузеров. AnyProtect сам устанавливается в операционную систему, интегрируя собственную поисковую систему во все инсталлированные веб-обозреватели. И неважно, чем вы пользуетесь. Вирус не обойдет вниманием ни один браузер, включая даже портативные версии.

Кроме прямого воздействия, он изменяет стартовую страницу, а пользователь получает кучу рекламы, что как минимум несказанно раздражает. Хорошо, если только это. Интернет-серфинг становится замедленным из-за того, что в фоновом режиме происходит срабатывание разного рода вирусных апплетов. Хотя сама программа сообщает, что столько-то файлов заражено и требуется немедленная очистка.

Но и это еще далеко не все, на что способен этот вирус. Он постоянно загружает на жесткий диск ненужные мусорные файлы, а вот пользователь об этом может даже не догадываться. В конечном счете вся система начинает тормозить в такой мере, что работать становится просто невозможно.

7 ключевых индикаторов риска Active Directory на панели мониторинга Varonis

Все, что нужно злоумышленнику, – это время и мотивация для проникновения в вашу сеть. Но наша с вами работа состоит в том, чтобы не дать ему этого сделать или, по крайней мере, максимально усложнить эту задачу. Нужно начать с определения слабых мест в Active Directory (далее – AD), которые злоумышленник может использовать для получения доступа и перемещения по сети, оставаясь незамеченным. Сегодня в статье мы рассмотрим индикаторы риска, которые отражают имеющиеся уязвимости в киберзащите вашей организации, на примере панели мониторинга AD Varonis.

Должен ли я подчиняться DMCA

DMCA не распространяется на страны за пределами США. В остальном мире претензии по части интеллектуальной собственности регулирует местное законодательство или WIPO (World Intellectual Property Organization). Последний чаще занимается спорами по отнятию доменных имен целиком у их владельцев, чем удалением спорного контента.

Поэтому, если ваша компания и хостинг-провайдер не находится в США, вы не обязаны соблюдать DMCA.

Позиция нашей компании:

Олег Сорокин, генеральный директор ООО «Хостинг-технологии»

Расскажите сталкиваетесь ли вы с DMCA-жалобами и как решаете этот вопрос.

Varonis уравнивает шансы

В прошлом работа по сбору и анализу приведенных в статье метрик занимала много часов и требовала глубоких знаний PowerShell: специалистам по безопасности приходилось выделять ресурсы на подобные задачи каждую неделю или месяц. Но ручной сбор и обработка этой информации, дает злоумышленникам фору для проникновения и кражи данных.

С Varonis вы потратите один день, чтобы развернуть панель мониторинга AD и дополнительные компоненты, собрать все рассмотренные и многие другие уязвимости. В дальнейшем, в процессе эксплуатации, панель мониторинга будет автоматически обновляться, по мере изменения состояния инфраструктуры.

Проведение кибератак – это всегда гонка между атакующими и защищающимися, стремление злоумышленника украсть данные, прежде чем специалисты по безопасности смогут закрыть доступ к ним. Раннее обнаружение злоумышленников и их противоправных действий, в сочетании с сильной киберзащитой, является ключом к обеспечению безопасности ваших данных.

Злоумышленники используют определенные конфигурации в домене

Злоумышленники используют множество хитрых приемов и уязвимостей, чтобы проникнуть внутрь корпоративной сети и повысить привилегии. Некоторые из этих уязвимостей являются параметрами конфигурации домена, которые можно легко изменить после их выявления.

Панель мониторинга AD сразу оповестит, если вы (или ваши системные администраторы) не изменили пароль KRBTGT в прошлом месяце, или если кто-то аутентифицировался со встроенной учетной записью администратора по умолчанию (Administrator). Эти две учетные записи предоставляют безграничный доступ к вашей сети: злоумышленники будут пытаться получить к ним доступ, чтобы беспрепятственно обходить любые разграничения в привилегиях и разрешениях доступа. И, как результат, — получить доступ к любым данным которые их заинтересуют.

Конечно, вы можете обнаружить эти уязвимости самостоятельно: например, установить напоминание в календаре для проверки или запустить PowerShell-скрипт, чтобы собрать эту информацию.

Панель мониторинга Varonis обновляется автоматически , чтобы обеспечить быстрый просмотр и анализ ключевых показателей, которые подчёркивают потенциальные уязвимости, чтобы вы могли немедленно принять меры по их устранению.

3 ключевых индикатора риска на уровне домена

Ниже приведен ряд виджетов, доступных на панели мониторинга Varonis, использование которых существенно усилит защиту корпоративной сети и ИТ-инфраструктуры в целом.

1. Число доменов, для которых пароль учетной записи Kerberos не менялся значительное время

Учетная запись KRBTGT – это специальная учетная запись в AD, которая подписывает все Kerberos-тикеты . Злоумышленники, получившие доступ к контроллеру домена (DC), могут использовать эту учетную запись для создания Golden ticket, который даст им неограниченный доступ к практически любой системе в корпоративной сети. Мы сталкивались с ситуацией, когда после успешного получения Golden Ticket, злоумышленник имел доступ к сети организации в течение двух лет. Если пароль учетной записи KRBTGT в вашей компании не менялся последние сорок дней, виджет оповестит об этом.

Сорок дней — это более чем достаточный срок для злоумышленника, чтобы получить доступ к сети. Однако, если вы обеспечите и стандартизируете процесс изменения этого пароля на регулярной основе, это сильно усложнит для злоумышленника задачу проникновения в корпоративную сеть.

Помните, что в соответствии с реализацией протокола Kerberos компанией Microsoft, вам необходимо дважды изменить пароль KRBTGT.

В дальнейшем, этот AD-виджет будет напоминать, когда придёт время снова изменить пароль KRBTGT для всех доменов в вашей сети.

2. Число доменов, в которых недавно использовалась встроенная учетная запись администратора (Administrator)

Согласно принципу наименьших привилегий — системным администраторам предоставляется две учетные записи: первая – это учетная запись для каждодневного использования, а вторая – для запланированных административных работ. Это означает, что никто не должен использовать учетную запись администратора по умолчанию.

Встроенная учетная запись администратора зачастую используется, чтобы упростить процесс системного администрирования. Это может стать дурной привычкой, результатом которой будет взлом. Если в вашей организации такое происходит, то вам будет трудно отличить правильное использование этой учетной записи от потенциально вредоносного доступа.

Если виджет показывает что-либо отличное от нуля, значит кто-то некорректно работает с административными учетными записями. В таком случае необходимо принять меры по исправлению и ограничению доступа к встроенной учетной записи администратора.

После того, как вы добились нулевого значения виджета и системные администраторы больше не используют эту учетную запись для своей работы, то в дальнейшем, любое его изменение будет указывать на потенциальную кибератаку.

3. Количество доменов, в которых отсутствует группа защищенных Пользователей (Protected Users)

Cтарые версии AD поддерживали слабый тип шифрования — RC4. Хакеры взломали RC4 много лет назад, и сейчас для злоумышленника взломать учетную запись, которая все еще использует RC4, — весьма тривиальная задача. В версии Active Directory, представленной в Windows Server 2012, появилась группа пользователей нового типа под названием Группа Защищенных пользователей (Protected Users). Она предоставляет дополнительные инструменты защиты и предотвращает аутентификацию пользователей с использованием шифрования RC4.

Особенности вируса

Такова угроза AnyProtect. Что это за программа и как удалить ее, будет понятно из дополнительных сведений. Дело в том, что в сравнении с обычными типами угонщиков эта угроза изначально в своем коде содержит элементы защиты от удаления. В то время как обычные вирусы с такой направленностью действий стереть можно совершенно просто.

Суть этой защиты сводится к тому, что если пользователь и нашел решение проблемы того, как удалить AnyProtect навсегда, то обольщаться не стоит. В разделе программ и компонентов это приложение есть, равно как и в настройках браузеров. Но вот отключить его или деинсталлировать оказывается невозможным.

А сама программа при попытке удаления еще и регистрацию с оплатой предлагает. Так что же делать? Как оказывается, вопрос того, как удалить AnyProtect полностью, на первой стадии подразумевает одно-единственное решение – чистку реестра. Конечно, если речь идет о собственноручном удалении, когда подходящих утилит под рукой нет.

Читайте также: