Fortemedia apo control service что это

Обновлено: 05.07.2024

Аналитики ESET обнаружили интересный метод скрытной атаки на пользователей Android, который содержит в себе интересную особенность. В магазине приложений Google Play нам удалось обнаружить несколько приложений, которые маскировались под легитимные, но на самом деле содержали в себе другое приложение с вредоносными функциями. Это встроенное приложение называлось systemdata или resourcea.

Это второе приложение скрытно сбрасывается в память устройства из первого, но спрашивает у пользователя разрешение на установку. Оно представляется в качестве инструмента для управления настройками устройства «Manage Settings». После своей установки, приложение работает как служба в фоновом режиме.

Антивирусные продукты ESET обнаруживают приложения, которые содержат в себе это дополнительное приложение как Android/TrojanDropper.Mapin. Согласно нашим данным, на долю Индии приходится наибольшее количество заражений устройств Android этим вредоносным ПО.

Вредоносная программа представляет из себя бэкдор, который получает контроль над устройством и включает его в состав ботнета. Бэкдор использует специальный внутренний таймер для отложенного исполнения своей полезной нагрузки. Таким образом, авторы могут обмануть различные автоматические системы анализа файлов, которые могут причислить файл к подозрительным из-за его поведения. В некоторых случаях, бэкдор может ждать три дня прежде чем активировать полезную нагрузку. Скорее всего, такая мера позволяет авторам обойти механизмы проверки инструмента анализа файлов Google Bouncer, используемый Google для проверки загружаемых в Play приложений.

После активации полезной нагрузки, троян запрашивает права администратора в системе и начинает взаимодействовать со своим C&C-сервером. Android/Mapin содержит в себе различные функции, например, отображение пользователю различных уведомлений, загрузка, установка и запуск других приложений, а также получение личной информации пользователя на устройстве. В то же время, основной его функцией является отображение fullscreen-рекламы на зараженном устройстве.

Векторы распространения

Вредоносные приложения были размещены в магазине приложений Google Play в конце 2013 г. и в 2014 г. Названия приложений были различными, включая, «Hill climb racing the game», «Plants vs zombies 2», «Subway suffers», «Traffic Racer», «Temple Run 2 Zombies», «Super Hero Adventure» разработчиков TopGame24h, TopGameHit и SHSH. Точные даты загрузки приложений были 24-30 ноября 2013 г. и 22 ноября 2014 г. Согласно статистике ресурса MIXRANK, приложение Plants vs zombies 2 было загружено более 10 тыс. раз перед его удалением из магазина. В то же самое время, приложения «System optimizer», «Zombie Tsunami», «tom cat talk», «Super Hero adventure», «Classic brick game», а также вышеупомянутые приложения Google Play с вредоносными возможностями, были загружены в альтернативные магазины приложений Android теми же авторами. Такой же бэкдор был обнаружен в комплекте с другими приложениями, которые были загружены в магазин разработчиком PRStudio (не путать с prStudio) в альтернативные магазины приложений со ссылками на Google Play. Данный разработчик загрузил как минимум и пять других троянских приложений в альтернативные магазины приложений: «Candy crush» или «Jewel crush», «Racing rivals», «Super maria journey», «Zombie highway killer», «Plants vs Zombies». Эти приложения все еще доступны для скачивания из этих магазинов. Перечисленные приложения были загружены пользователями сотни раз.

Рис. Значки вредоносных приложений.

Рис. Вредоносное приложение, которое получило достаточно положительных оценок.

Рис. Еще одно приложение, получившее положительные оценки.

Существуют различные варианты исполнения вредоносной программы после того, как пользователь загрузил нелегитимное приложение. Один из вариантов предполагает, что жертве будет предложено запустить файл с вредоносной программой спустя 24 после первого исполнения загруженного приложения. Такой метод является менее подозрительным для пользователя, который считает, что запрос на запуск поступил от ОС. Другой метод подразумевает под собой выдачу мгновенного запроса пользователю. Оба варианта рассчитаны на срабатывание после изменения подключения к сети, для этого вредоносная программа регистрирует т. н. broadcast receiver в манифесте.

После изменения подключения, пользователю будет предложено установить «системное приложение». Само сброшенное на устройство вредоносное приложение может называться «Google Play Update» или «Manage Settings».

Рис. Вредоносное приложение маскируется под системное.

Рис. Процесс регистрации устройства на сервере злоумышленников.

Для того, чтобы исключить возможность своего удаления из системы, троян требует от пользователя активировать режим администратора устройства.

Рис. Предложение пользователю об активации режима администратора устройства.

Троян сообщит на удаленный сервер об успешности активации режима администратора устройства. Как только такая операция произойдет, вредоносная программа будет показывать пользователю рекламу в полноэкранном режиме (interstitial). Такая реклама (interstitial ad) будет отображаться пользователю заново каждый раз при смене подключения. Разработка такого типа рекламы возможна с использованием легитимного AdMob SDK.

Рис. Full-screen реклама (interstitial ad).

Сетевое взаимодействие

Троян взаимодействует со своим управляющим сервером используя сервис Google Cloud Messaging (GCM). Этот сервис все чаще используется современными вредоносными программами для своих целей, через него злоумышленники могут инструктировать бот на выполнение нужных им действий.

Рис. Обрабатываемые ботом команды.

Не все функции вредоносной программы полностью реализованы в ее коде, кроме этого, не все уже реализованные функции используются. Возможно, что сама угроза все еще находится на уровне разработки и будет улучшена в будущем. Как мы уже упоминали, ее основная цель заключается в доставке агрессивной full-screen рекламы для ее отображения пользователю, маскируясь под системное приложение. Бот также может быть использован злоумышленниками для установки другого вредоносного ПО на скомпрометированное устройство.

Троянская программа была успешно загружена в магазин Google Play, поскольку содержала в себе механизм отложенной активации вредоносных функций и, таким образом, не вызвала к себе подозрений со стороны инструмента Bouncer. Интересным вопросом является и то, почему Bouncer не специализируется на статическом анализе исполняемых файлов внутри загруженных приложений. По этим причинам троянская программа свободно распространялась пользователям через официальный магазин приложений Google для Android. Вредоносная игра «Super Hero adventure» была загружена в Play Store разработчиком SHSH. Вполне возможно, что этот разработчик загрузил больше приложений в магазин Play. В конечном счете, все они были удалены из магазина, но оставались незамеченными там в течение полутора лет. Возможно, что подобные случаи стали причиной того, что в марте 2015 г. Google объявила о том, что все приложения и обновления должны проходить проверку со стороны человека.

Ниже представлена информация о проанализированных нами образцах вредоносной программы.

Пользователи стали жаловаться, что не могут выключить или перезагрузить ПК с Windows 10 из-за ошибки

Многие пользователи сообщают, что для избавления от этой ошибки в Windows 10 нужно с помощью оснастки «Службы» консоли управления (ММС) отключить работающие службы Adobe в Windows (Adobe Genuine Monitor Service, Adobe Genuine Software Integrity Service и Adobe Update). Так как проблема возникла из-за недавнего обновления от Adobe, полученного через Adobe update.

Вдобавок на официальных форумах Microsoft был замечен технический ответ от специалиста компании, который написал, что эту проблему удалось проследить до недавнего обновления Adobe Genuine, которое разработчики Adobe спешно откатили через автоматическое обновление. Пользователей WIndows 10, у которых проблема все равно возникает, обнадежили, что эта ошибка вскоре будет устранена с помощью нового автоматического обновления.

Ранее в начале февраля 2020 года с аналогичной проблемой столкнулись пользователи Windows 7. Но там проблему «не выключения или не перезагрузки ПК» предлагали решить несколькими способами, так как не у всех пользователей отключение служб Adobe давало возможность штатно перезагружать или выключать систему:

Что такое обновление расширения Fortemedia в Windows 10?

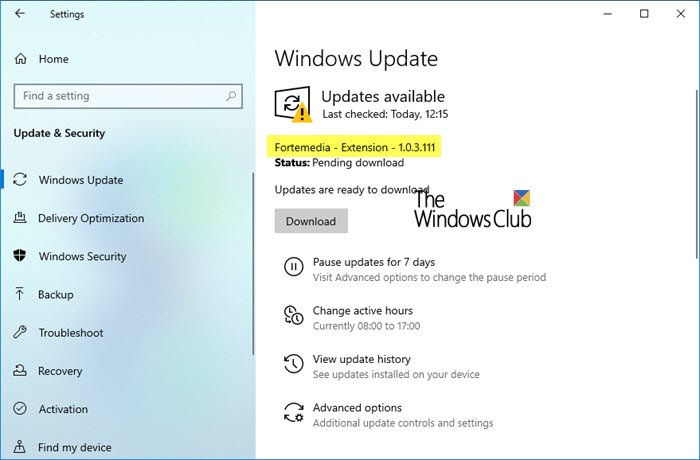

Сегодня на моем ПК с Windows 10 я увидел, что Центр обновления Windows предлагает мне обновление для Расширение Fortemedia. Поскольку я видел это впервые, мне было интересно, что это было. Если вы тоже видите это обновление и задаетесь вопросом, что это такое, вот некоторая информация.

FMAPP Application в автозагрузке что это?

Всем привет Ну как у вас настроение ребята? У меня настроение хорошее, я себе сделал чай и вот сейчас буду вам рассказывать о такой штуке как FMAPP Application, которая может у вас поселиться в автозагрузке. Скажу сразу, что волноваться нет повода, это не вирус и не опасная программа. Однако и то что она особо нужная, то я так тоже сказать не могу.

Вы когда ни будь ставили драйвера? Кажется что ставили, тогда вы должны знать, что при инсталляции драйверов в систему также устанавливается дополнительное программное обеспечение. Иногда оно нужно, а иногда оно бестолковое и только висит в процессах дурно пусто. Так вот программа FMAPP Application, которая у вас в автозагрузке, то я не могу сказать достоверно, что она бесполезная. Но то что она не критически важная, это точно, это не драйвера, это максимум что может быть, так это надстройка над драйвером.

Я собрал максимум данных по поводу FMAPP Application, так бы сказать у меня полный пакет, ну типа компромат, и я могу с точностью вам ответить что такое FMAPP Application. Итак, факт первый, FMAPP Application мало влияет на загрузку винды, это указано в колонке Влияние на запуск:

Вторая картинка-факт, это то, что FMAPP Application относится к звуку, вот на картинке (а это тоже диспетчер задач) указано что FMAPP Application является дочерним процессом Realtek HD Audio-Manager (ну а это звук можно определить хотя бы по иконке):

Один юзер взял и все это вырубил FMAPP и правильно сделал, ибо оно не особо то и нужно:

Чтобы отключить в диспетчере здесь, то нужно просто нажать правой кнопкой по записи и выбрать соответствующий пункт

А вот еще одна картинка и тут еще одно мы видим доказательство того, что FMAPP Application (ForteConfig) это относится к звуку, ибо там справа, там где адрес, то там есть слово Conexant (Conexant HD Audio), а это связано со звуковой картой! Вот сама картинка:

FMAPP Application это связано со звуком, еще один факт:

Итоговый момент, так бы сказать главный момент, это вот эта картинка:

Тут отображены свойства файла FMAPP.exe (под этим процессом работает FMAPP Application), ну и что мы тут видим? Видим мы тут самое главное, это путь, откуда запускается FMAPP.exe, а он такой:

Так что если вы видите в диспетчере программу FMAPP Application, то можете ее вырубать спокойно:

В автозагрузке тоже самое, вырубайте ее, она особо не важнецкая прога так что погоды не сделает на компе

На этом все товарищи, рад что вы были у меня в гостях, а может и еще вас увижу, до свиданья кароч

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

Расширение Fortemedia в Центре обновления Windows

Fortemedia занимается технологией обработки голоса и предлагает легальное программное обеспечение, которое является частью звукового драйвера Realtek.

Если ваша система использует Realtek, вам может быть предложено это обновление драйвера.

Вы можете проверить Свойства динамика / наушников чтобы узнать, используете ли вы Realtek Audio.

- Производитель драйвера: Fortemedia

- Класс драйвера: Другое оборудование

- Модель драйвера: Компонент звуковых эффектов Fortemedia

- Описание: Обновление драйвера Fortemedia SoftwareComponent

- Раздел: звуковые карты Realtek

- Подраздел: звуковые карты Fortemedia SAMSoft Device Extension

- Архитектура: AMD64, ARM, ARM64, IA64, X86.

Поэтому, если вы видите, что предлагается это обновление, вы можете установить его.

Если у вас есть сомнения, можно посетить сайт каталога Центра обновления Майкрософт, чтобы узнать о его доступности.

Читайте также: